Az adatok sürgős megsemmisítése az adatvédelem érdekében. Védelem megsemmisítése (sakk) Mi az a PShD

Gyakran beszélünk az adatvédelemről. Vírusok, trójaiak elleni védelemről beszélünk. Különbözőnek tartjuk szoftverés hasonlítsa össze egymással. Keyloggereket, tűzfalakat, kriptográfiát és különféle jelszórendszereket használunk. De az információ, bárhogyan is védjük ilyen módon, néha mégis rossz kezekbe kerül. A bizalmas (és titkos) információk megszerzésének egyik módja az, ha visszaállítja azokat olyan formázott lemezekről, ahol korábban ezek az információk találhatók.

Sokan tudják, hogy sem a lemezek újraformázása, sem formázása nem teszi lehetővé az ilyen adathordozókon tárolt információk teljes eltávolítását. Ha megérti az újraformázás folyamatát, kiderül, hogy ez a folyamat megsemmisíti a partíciókra való hivatkozásokat a lemezpartíciós táblában anélkül, hogy magát az adatokat befolyásolná. Számos programot találhat (egykor nagyon hasznos program volt a Tiramisu), amelyek segítenek helyreállítani a látszólag teljesen elveszett adatokat, beleértve a lemez véletlen újraformázását is.

Nem semmisíti meg teljesen az adatokat és az adathordozók formázását, beleértve az alacsony szintűeket is. Igen, egy ilyen eljárás után előfordulhat, hogy nem tudja helyreállítani az információkat a szokásos programokkal, de vannak más, nem szoftveres módszerek is. Például a mágneses mikroszkópos technológia alkalmazása. Hosszú ideje? Drága? Kétségtelenül. De az információ néha sokkal többet ér, mint a helyreállítására fordított pénz és idő. (Ez a módszer még olyan lemezeknél is használható, amelyek tányérjait mechanikusan megfeszítették.)

Ezért azokban az esetekben, amikor az információ semmi esetre sem kerülhet illetéktelen kezekbe, az adathordozót visszafordíthatatlan törlési és adatmegsemmisítési eljárásnak kell alávetni. Ezt a folyamatot lemeztisztításnak nevezik. Úgy gondolják, hogy tisztítás után a médiák már nem fognak érdekelni, és még a fejlett technikai eszközök sem tudnak eltávolítani róluk semmilyen információt. Sok ország speciális szabványokat fogadott el, amelyek meghatározzák a tisztítóközegek algoritmusait. Adok egy kivonatot a program dokumentációjából, amelyről az alábbiakban lesz szó.

- US DoD 5220.22-M- az Egyesült Államok Védelmi Minisztériumának szabványa;

- Amerikai haditengerészeti szabványok NAVSO P-5239-26:

- NAVSO P-5239-26 RLL kódolású eszközökhöz;

- NAVSO P-5239-26 MFM kódolású eszközökhöz;

- angol HMG Infosec No.5 szabvány;

- Deutsch VSITR szabvány;

- ausztrál ASCI 33;

- orosz GOST R 50739-95;

- algoritmus Gutman Péter;

- algoritmus Bruce Schneier;

- algoritmus Paragona:

- minden szektort egy teljesen véletlenszerű 512 bites karakterlánc felülír, minden szektorhoz új, CSPRNG (kriptográfiailag biztonságos véletlenszám-generátor) segítségével;

- minden törölt szektor felülírásra kerül a bináris komplementerével;

- minden szektort felülír egy 512 bites karakterlánc (CSPRNG), amely ismét teljesen véletlenszerű, különbözik az első lépésben használttól, és minden szektorhoz új;

- minden törölt szektor 0xAA értékkel van kitöltve. A művelet befejezése után az eredményül kapott adatterület ellenőrzésre kerül.

Az algoritmusokról bővebb leírást nem adok, a Paragon Disk Wiper program felhasználói további információkat találnak a dokumentációjában. A program a fenti algoritmusok szinte mindegyikét megvalósítja, és lehetőség van saját törlési algoritmus definiálására is. Az algoritmus kiválasztása a program verziójától függ. Ketten vannak - személyesés szakmai. A személyesben a Paragon algoritmus van megvalósítva, a professzionálisban tíz különböző algoritmus. Ez a fő különbség a verziók között.

A program főbb jellemzői a lemez felülírása, melyhez a program alapverziója, vagy a segítségével speciálisan DOS módban történő működésre készített rendszerindító adathordozó (CD, floppy lemez) használható, valamint az alapvető funkciók megvalósítása. lemezek inicializálására, particionálására és formázására. A program a Windows bármely verziója alatt működik, és támogatja az összes fájlrendszert. A tisztítás alkalmazható merevlemezekre, hajlékonylemez-meghajtókra és flash meghajtókra egyaránt.

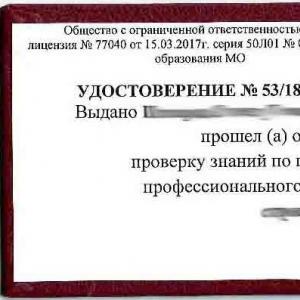

A programmal való munka a főablakon keresztül történik. Fő mezője a számítógéphez csatlakoztatott fizikai és logikai meghajtók információinak megjelenítésére szolgál. Ezek listája a főablak alján található. A felső sorban - fizikai lemezek, az alsóban - logikai felosztásuk. A formázott és a formázatlan partíciók egyaránt megjelennek. Amikor kiválaszt egy fizikai vagy logikai lemezt, a főablak tetején jelennek meg az azzal kapcsolatos információk.

Fizikai lemez esetén a típusa megjelenik az ablak címében, információként pedig a mérete, a fejek száma, a hengerek és a szektorok. Logikai meghajtók esetén a megjelenített információ mennyisége nagyobb. Megjelennek a fájlrendszerre vonatkozó információk, a rendszerindítási szektorok száma, a fájlrendszer verziója, a lemez mérete, a foglalt és a szabad terület. További információ - a logikai meghajtó aktív és látható-e.

A tisztítás fizikai lemezen és logikai partíción is elvégezhető. A programban végzett munka megkönnyítése érdekében speciális varázslókat valósítanak meg, amelyek lépésről lépésre végigvezetik a felhasználót a feladatra való felkészülés minden szakaszán.

Fontolja meg a lemez (partíció) tisztításának előkészítését. Az első lépésben kiválaszthatja a tisztítás lehetőségét - vagy teljesen törölje le a partíciót, vagy csak a szabad helyet törölje le. A második lehetőségre talán gyakrabban lesz szükség - az összes információ törlése nélkül megsemmisítheti az összes törölt információt a helyreállítás lehetősége nélkül. A munka teszteléséhez javaslom először egy ilyen lehetőség használatát. A következő lépés a tisztításhoz használt algoritmus kiválasztása. Az alapértelmezett algoritmus a programbeállításokban definiálható. Akkor ez lesz a fő.

A személyes verzióban csak két lehetőség áll rendelkezésre - vagy használja a Paragon algoritmust, vagy határozza meg a saját tisztítási algoritmusát. A szabványos algoritmus kiválasztásával egy oldalra kerül, ahol részletes információk jelennek meg a működési elvről, és lehetőség nyílik bizonyos változtatásokra, különösen teljesen vagy részben letilthatja az elvégzett művelet ellenőrzését. . Próbafutásoknál ezzel lehet játszani, de be valós körülmények jobb kihasználni a választott algoritmus teljes képességét. Ugyanazon az oldalon a művelet becsült időtartama kerül meghatározásra és megjelenítésre.

Amikor kiválasztja a saját algoritmus hozzárendelésének lehetőségét, megnyílik egy ablak, amelyben meg kell adnia saját jellemzőit. A felhasználó legfeljebb négy törlési maszkot határozhat meg, az egyes maszkokhoz és a maszkok egy csoportjához tartozó lépések számát. A törlési maszk meghatározásához a felhasználónak egy kétjegyű számot kell megadnia hexadecimális formában (az alapértelmezett érték "00"). A maszkokon és az áthaladások számán kívül beállíthatja az algoritmust, hogy ellenőrizze a fennmaradó adatok jelenlétét az összes ellenőrzött szektor számának százalékában.

Algoritmus kiválasztásával vagy hozzárendelésével elindíthatja a munkát, de a varázsló ismét megerősítést kér - valóban el akarja-e végezni a feladatot. Ki tudja, talán az utolsó pillanatban eszébe jut, hogy a törlendő információk között van valami, amit meg kell hagyni. Ezután van még egy utolsó lehetősége, hogy megtagadja a söprést, és újra ellenőrizze, hogy a művelet elvégezhető-e.

A Lemeztörlés varázsló futtatható különböző utak: egy logikai vagy fizikai lemez helyi menüjén keresztül, a kiválasztott lemezre (partícióra) vonatkozó információkat megjelenítő főablakon keresztül, a főmenüben vagy az eszköztáron keresztül. Az egyetlen különbség az lehet, hogy amikor elindítja a varázslót a főmenüből, az első lépésben ki kell választania azt a lemezt, amellyel dolgozni fog, de a helyi menüben nem szükséges.

Abban az esetben, ha meg kell semmisítenie a rendszerindító partíció adatait, vagy meg kell semmisítenie azokat a lemezeket, amelyekről az operációs rendszer már nem töltődik be, használhat egy másik programlehetőséget - betöltheti a rendszerindító lemezről vagy hajlékonylemezről. Ehhez először létre kell hoznia egy ilyen lemezt. Ebből a célból az adathordozó-létrehozó varázsló segítségével felülírhatja az adatokat. A rendszer kéri, hogy válasszon adathordozót – CD-t vagy hajlékonylemezt, majd használja a programhoz mellékelt szabványos lemezképet vagy hajlékonylemez-képet, vagy használja a meglévő mentési lemezképet. Ha a lemezen volt bármilyen információ, akkor először az törlődik (természetesen ez csak a CD / RW lemezekre vonatkozik) és a hajlékonylemezekre.

Most egy kicsit a lemezpartíciókkal való munkáról. Mint már említettük, a program lehetővé teszi logikai partíciók létrehozását, törlését, formázását, partícióbetűk hozzárendelését és törlését, valamint a felület ellenőrzését. A partíciók létrehozásakor azonban vannak korlátozások. Különösen a program jelenlegi verziója nem tud új partíciókat létrehozni a dinamikus lemezeken. Csak támogatott merevlemezek amelyek a DOS lemezparticionálási sémát használják (Windows 2000 és XP rendszerben az ilyen lemezeket elsődleges lemezeknek nevezik). Ennek megfelelően a DOS séma által előírt korlátozások is érvényesek.

A partíciók konfigurálása grafikus felület segítségével történik, amely kezdetben néhány egyeztetett lehetőséget kínál. Ezek az értékek gyakran megfelelnek a felhasználónak, de bármelyik elérhető értéket megváltoztathatja. A partíció létrehozása után megtörténik a formázás. A program választási lehetőséget kínál különféle lehetőségek: FAT16/FAT32, NTFS és HPFS, ReiserFS és Linux Swap v. 2. Ezután hozzárendelhet egy meghajtóbetűjelet. Hasonlóképpen végrehajthatja a fordított műveleteket is - törölje a betűt ("lekapcsolja" a lemezt), törölje a partíciót. Ezeket a műveleteket mind a lemez helyi menüjéből, mind a program főmenüjének "Partíció" almenüjéből hajthatja végre. A program másik funkciója a partíciók vagy a lemez szektorainak megtekintése.

Végezetül szeretném megjegyezni a program kiváló minőségű felületét - kellemes és kényelmes vele dolgozni. Talán csak egy megjegyzés. Az ablaknak ugyanabban a mezőjében nyílik meg a program súgója, ahol a lemezekről és a partíciókról szóló információk jelennek meg, így a súgó olvasása és a műveletek egyidejű végrehajtása nem lehetséges. De erre csak a megismerés kezdeti szakaszában van szükség, akkor már nincs szüksége segítségre.

Hogyan őrizzük meg a bizalmas információkat? Hogyan védhetjük meg a helyi számítógépes adatokat az adatok tárolása közben? Ennek érdekében manapság számos módszert fejlesztettek ki, amelyek segítik a fontos információk mentését és biztonságát. Ráadásul a személyes adatok tárolásának technikai védelme ma minden szervezetben meglehetősen magas szinten van rögzítve, mert ezt törvény írja elő. De néha vannak olyan helyzetek, amikor a számítógépes adatok mentésének vagy védelmének nincs értelme, csak gyorsan törölnie kell mindent, hogy az adatok bárki számára hozzáférhetetlenek legyenek. Sőt, ezt úgy kell megtennie, hogy 100% -ban biztos legyen abban, hogy az adatok valóban törlődnek, és nem állíthatók vissza. Néha még az információbiztonsági szabványok is megkövetelik. Például a katonai osztályokon.

Felmerül a kérdés: hogyan lehet gyorsan és hatékonyan végrehajtani ezt a feladatot, amikor a helyi számítógép adatainak védelme már nem releváns?

Ma már mindannyian használunk valamilyen elektronikus eszközt, legalábbis minimális szinten. Egy banális laptoptól kezdve egy okostelefonig. A számítógépes adatok védelme nagyon fontos folyamatnak tűnik. És ne feledje, hogy manapság az eszközök gyakran hálózatba vannak kötve. Miután megsemmisítette a merevlemezen lévő információkat, és a szokásos módon törölte az információkat az egyik eszközről, nem tény, hogy Ön vagy egy támadó nem találja meg azokat egy másikon a fiókja alatt. Végül is biztosítani kell a merevlemezeken lévő információk teljes megsemmisítését. A banki alkalmazások tömeges használata fokozza a probléma súlyosságát, egyszerűen egyik napról a másikra pénz nélkül maradhat. Hogyan védekezhet a leghatékonyabban? Természetesen titkosítás és fokozott hitelesítés segítségével. Ennek érdekében adatvédelmi eszközöket fejlesztettek ki.

Néha komolyabb feladatokkal is találkozhatunk, például biztosítanunk kell a merevlemezeken lévő információk teljes megsemmisítését, a memóriából különböző eszközök. Természetesen nem a szakszolgálatok előtt álló feladatokról beszélünk, nekik megvan a saját feladataik és saját felszerelésük. Ilyesmit nem találsz vagy vásárolhatsz meg, vagy vásárolhatsz elavult verziókat, amiket már nem használnak. Az információk sürgősségi törlése hasznos lehet raider-lefoglalások során, amikor gyorsan meg kell semmisítenie az információkat, hogy ne juthasson el a versenytársakhoz. Amikor az adatvédelmi eszközök már nem segítenek.

Ezekben az esetekben a titkosítás nem véd. Az adattárolás védelme sem releváns. És igen, nincs idő rá. Megpróbálhatja visszafejteni a titkosított archívumokat. És azt kell mondanunk, hogy az ilyen próbálkozások nem mindig járnak sikerrel. Van elég szakember a piacon, aki jó jutalomért keményen dolgozik és megfejti. Ezért végül is a védelem legmegbízhatóbb módja ebben az esetben az információk teljes törlése. Ellenkező esetben magát a tárolóeszközt teljesen megszüntetheti. De ez sok időt vesz igénybe. Ezenkívül speciális eszközökre van szükség. Ezért a különféle programok és szoftvermódszerek használatával történő megsemmisítés előnyösebbnek tűnik.

Amikor az információt teljesen meg kell semmisíteni, hogy semmiképpen ne lehessen visszaállítani, akkor olyan fogalomról beszélünk, mint garantált adatmegsemmisítés (GUD). Vannak GUD-ok:

- Maga a hordozó megsérülésével vagy megsemmisülésével;

- A hordozó károsodása vagy tönkretétele nélkül.

A második csoport az úgynevezett szoftver módszerek (PM).

Általánosságban elmondható, hogy az összes eddig ismert GMD-módszer a többszörös adat-újraírás elvén alapul. Vagyis a merevlemez többszörösen újramágnesezett.

A GUD a következő eljárásokkal állítható elő:

- Fizikailag semmisítse meg a hordozót (csak összetörheti);

- Túlmelegítéssel semmisítse meg a hordozót - termikus opció;

- Fújja fel a lemezt - pirotechnikai lehetőség;

- Elpusztítani kémiai eszközökkel - kémiai módszerrel;

- Demagnetizálja a hordozó alapot;

- Információ titkosítása;

- Írja át az információkat egy speciális algoritmus segítségével.

GUD szabványok

Jelenleg hazai és külföldi GUD szabványok is érvényben vannak. A belföldi termékeket a megfelelő GOST R 50739-95 határozza meg. A GUD-t úgy szabályozza, hogy egy felülírási ciklust hajt végre, és szabványos eszközökkel védi az információkat a helyreállítástól. Egy ilyen algoritmus megfelel az FSTEC 2. biztonsági osztályának. És hat van belőlük.

Ha a GMD külföldi szabványairól beszélünk, akkor az amerikaiakat figyelemre méltónak kell ismernünk. Ezek közé tartozik a NIST SP 800-88 útmutató a média fertőtlenítéséhez, a NIST SP 800-88 irányelv a média fertőtlenítéséhez (az Egyesült Államok Védelmi Minisztériuma által használt), a NAVSO P-5239-26 (az Egyesült Államok haditengerészete által használt) és az AFSSI S020 (használt). az Egyesült Államok légiereje).

Hazánkban nagyon sok hazai berendezést gyártanak a GUD-hoz hardver szinten. Vagyis magukat a hordozókat elpusztítani.

Ha az adatok törléséről beszélünk anélkül, hogy megsemmisítené magát az adathordozót, vagyis szoftveres módszerekről, akkor a GMD szoftveres lemeztitkosítással (PSD) a leghatékonyabb és legnépszerűbb.

Mi az a PSHD?

PSHD - a lemezen lévő információk átkódolása oly módon, hogy szándékosan nem megfelelő kódot rendelnek hozzá. Szinte lehetetlen megfejteni egy ilyen kódot. Egy ilyen művelethez speciális szoftvert, valamint speciális berendezéseket használnak, az információkat bitről bitre titkosítják.

Szinte minden ismert és használt titkosító program transzparens módban működik. Valós idejű titkosításnak is nevezik. Ennek a módszernek egy másik neve menet közbeni titkosítás. Ez a módszer megfelelő illesztőprogramokat igényel. A titkosítás ben történik automatikus üzemmód olvasás vagy írás közben.

Az „átlátszó” titkosítás különböző szakaszok titkosítására és fájlszintű titkosításra oszlik.

- A különálló magában foglalja a teljes lemez titkosítására szolgáló folyamatokat.

- A fájlszintű titkosítás magában foglalja egy titkosított fájlrendszer létrehozását.

- Külön titkosítással a lemezen található teljes fájlrendszer titkosítva van, vagyis minden mappa, fájl, adat. Ha nincs megfelelő kód, akkor ezekhez az adatokhoz való hozzáférés nem fog működni.

- A fájlszintű titkosítás bizonyos fájlokat titkosít.

Most pedig nézzük meg közelebbről a konkrét adattitkosítási technológiákat. Meg kell értenie, hogy pontosan mit lehet titkosítani. Titkosíthat fájlokat, könyvtárakat, virtuális és rendszermeghajtókat, blokkolhatja a rendszerindítás lehetőségét is operációs rendszer.

- A fájlok titkosítása azt jelenti, hogy önállóan meghatározhatja a titkosítandó fájlokat. Ez egy meglehetősen egyszerű módszer, nem igényel különleges készségeket és képességeket. Nem kell mélyen integrálnia a titkosító eszközt az eszköz operációs rendszerébe.

- A címtártitkosítás során a felhasználó létrehoz egy speciális mappát, amelyben minden adat automatikusan titkosítva van. Csak ezzel az opcióval a titkosítás menet közben történik, vagyis nincs szüksége a felhasználó kérésére. Ez a módszer a titkosítási eszköznek az operációs rendszerbe való mélyreható integrálását igényli. Az adott rendszertől függ. Ezt a típust transzparens titkosításnak is nevezik.

- A virtuális lemez titkosítását a létrehozott hatalmas láthatatlan fájl biztosítja. A merevlemezen van tárolva. Egy másik logikai, azaz virtuális lemezként látható. Ott minden adat titkosítva van.

- A rendszermeghajtók titkosítását minden – beleértve az operációs rendszer rendszerindító szektorát is – titkosítása biztosítja. és a rendszerfájlokat, valamint az összes többi adatot a teljes lemezen.

- Az operációs rendszer indításának blokkolása a teljes lemez titkosításával érhető el. Általában lemeztitkosítással együtt történik. Csak a jelszó megadásával oldódik fel a rendszer, és megkezdődik az operációs rendszer betöltése.

Kérdezi: ez mind érdekes, de milyen speciális eszközök vannak manapság a piacon az információ vésztörlési feladatainak megvalósítására, és vannak ilyenek? Válasz: igen, van. És nagyon sok van belőlük. És. Folyamatosan frissül a vonaluk, javulnak. Íme csak néhány a legkeresettebbek közül.

A merevlemezeken lévő információk megsemmisítésére szolgáló eszközök csoportjára utal

Az eszköz egyszerűen telepíthető a rendszeregység esetében. Kulcstartó mellékelve. SMS-ben is vezérelhető. Automatikus bekapcsolás érzékelővel felszerelt. Szinte azonnal megsemmisíti az információkat. A többi szomszédos gépet nem érinti. Bekapcsoláskor azonnal mágneses hullámokat bocsát ki a merevlemezre, és elpusztítja az összes rajta lévő információt, így használhatatlanná válik.

Valójában úgy néz ki, mint egy közönséges pendrive. De valójában a biztonság szempontjából ez egy egész kis széf. Amikor eltávolítja a flash meghajtót, az azonnal automatikusan blokkol. Létezik az információ sürgősségi törlésének funkciója. Ha fel akarod törni, akkor automatikusan megsemmisíti.

A kütyü egy merevlemez. Különlegessége, hogy nem kell speciális szoftvert telepítenie a számítógépére. Csak csatlakoztassa a rendszeréhez, és már működik. Hardveres titkosítás. Képes automatikusan zárolni, önmagában törölni minden adatot, ha „érzi”, hogy valaki megpróbálja kitalálni a jelszót.

És ezek csak a legfejlettebb példák.

A bástyavégek nem nyernek! (Z. Tarrasch)

Állítson be tetszőleges pozíciót, amelyben a darabok száma nem haladja meg a hatot, és Nalimov asztalai segítségével határozzon meg minden lehetséges lehetőséget a játék folytatására, az összes lehetséges eredményt és a lépések számát, amelyekben optimális játék mellett a játék eléri a helyét. matt a gyengébb oldallal.

A. Karpov – E. Gik Moszkva, 1969 Szicíliai védelem

Az MSU bajnokság volt az első tornám a fővárosban, és nagyon szerettem volna megnyerni. A bajnoki cím éppen ebben a játékban dőlt el, és ki gondolta volna, hogy versenyzőm a jövőben sok könyvem társszerzője lesz!

1.e4 c5 2.Nf3 d6 3.d4 cd 4.Nxd4 Nf6 5.Nc3 g6 6.Be3 Bg7 7.f3 0-0 8.Bc4 Nc6 9.Qd2 Bd7

A sárkányváltozatot játszották, az egyik legélesebb és leglenyűgözőbb sakkelméletet. A felek céljai egybeesnek - gyorsan eljutni az ellenséges királyhoz. Ugyanakkor a Fehér a semminél megállva a királyoldalt támadja, míg a Fekete viszont a királynőt. Az ezzel a variációval lejátszott játékok szinte mindig szórakoztatóak és érdekesek, és nyugodtan kaphatnak szépségdíjat!

10,0—0—0 Qa5 11.h4 Ne5 12.Bb3 Rfc8

A "sárkányban" gyakran felmerül a kérdés: melyik bástya kell a c8-ra - "a" vagy "c"? Azokban az években ez a manőver népszerű volt, később a La8-c8 lépés váltotta fel (ebben az esetben ...

A nyitórepertoárról A kezdő sakkozókat gyakran megijeszti a sakknyitások sokfélesége. Címek tucatjai, változatok százai, folytatások ezrei... Szóval hogyan lehet eligazodni a sakklépések óceánján? Valóban át kell tanulmányozni az összes létező sakknyitásokról szóló könyvet a nyitás helyes megjátszásához? Természetesen nem. Még a XIX. század végén is. A leendő világbajnok Emanuel Lasker írta a Common Sense in Chess című könyvet. E. Lasker szigorúan és világosan írt a legbonyolultabb dolgokról, álláspontját nem annyira konkrét lehetőségekkel, mint inkább a sakkharc leggazdagabb tapasztalatának általánosításán alapuló logikus következtetésekkel érvelt. Lasker különösen azt tanácsolta a kezdő sakkozóknak, hogy korlátozzák magukat néhány nyitórendszerre. A mai sakkpedagógia is ezen a véleményen van. A kezdőknek azt tanácsoljuk, hogy válasszanak I-2 nyílást a fehérhez és ugyanennyit a feketéhez, tanulmányozzák alapötleteiket és bátran alkalmazzák a gyakorlati játékban. A jövőben a debütáló repertoár fokozatosan bővülhet ...

Nem ritka, hogy egy nyitott center sok nyitott nyitórendszer harca eredménye, ahol White gyorsan és egyenesen meg akarja szerezni a középső négyzeteket. Ebből a célból a d4-négyzet védelmét alkalmazva White aláássa az e5-négyzetet d2-d4-gyel vagy először f2-f4-gyel. Ez a tendencia számos, ma már ritkán használt nyitott nyílásrendszerben kifejeződik, mint például a központi nyílás, a bécsi játék, a két lovag védelme, a magyar játék, az olasz játék, a skót játék stb.

Az ilyen nyitórendszerekben a harci erők harmonikus kölcsönhatásának elérése és az ellenség azonos szándékainak ellensúlyozása nagyrészt a darabok gyors és célszerű fejlesztésén keresztül dől el. Egy ilyen küzdelem során Black lehetőséget kap arra, hogy gyorsan és akadálytalanul mozgósítsa erőit, és néha még felszabadító ütést is készítsen a d7-d5 középen.

Jellemző például a kiélezett nyitóharc kialakulása az olasz játék Meller által jól tanulmányozott támadására:

1.е4 e5 2.Nf3 K…

Siegbert Tarrasch(1862-1934) - a híres német nagymester, a világbajnokság egyik esélyese a XIX. század végén - a XX. század elején. Egyben mély sakkelméleti szakember és zseniális újságíró is volt.

A dogmatizmus azonban olykor megnyilvánult a sakkművészetről alkotott nézeteiben. Az életben nem volt különösebben kényes ember.

Tarrasch foglalkozását tekintve orvos volt.

Tarrasch, amikor még 6 éves volt, egyszer megmutatott a tanárnak egy palatáblát, amelyet teljesen beborítottak az írás, annak bizonyítékaként, hogy tud írni.

- Jól van - mondta a tanár -, de mi van itt leírva?

– A spanyol játék első változata Bilger tankönyvéből – válaszolta Tarrasch.

Tarrasch hevesen tiltakozott Yeats angol mester 1910-es hamburgi nemzetközi tornán való részvétele ellen, mint nem megfelelően képzett sakkozó.

Yates továbbra is szerepelt a versenyen. Eredményei azonban teljesen megerősítették Tarrasch róla alkotott véleményét: az utolsó helyet szerezte meg, és csak egy meccset nyert... Tarrasch ellen!

Tarrasch egyszer azt javasolta...